Considérations de sécurité

La Solution de maintenance et d'inspection à commande vocale Honeywell prend en charge plusieurs méthodes pour sécuriser la communication des données. La section suivante montre comment vous pouvez configurer la solution pour utiliser des méthodes de transmission sécurisées.

Options de sécurisation de votre implémentation

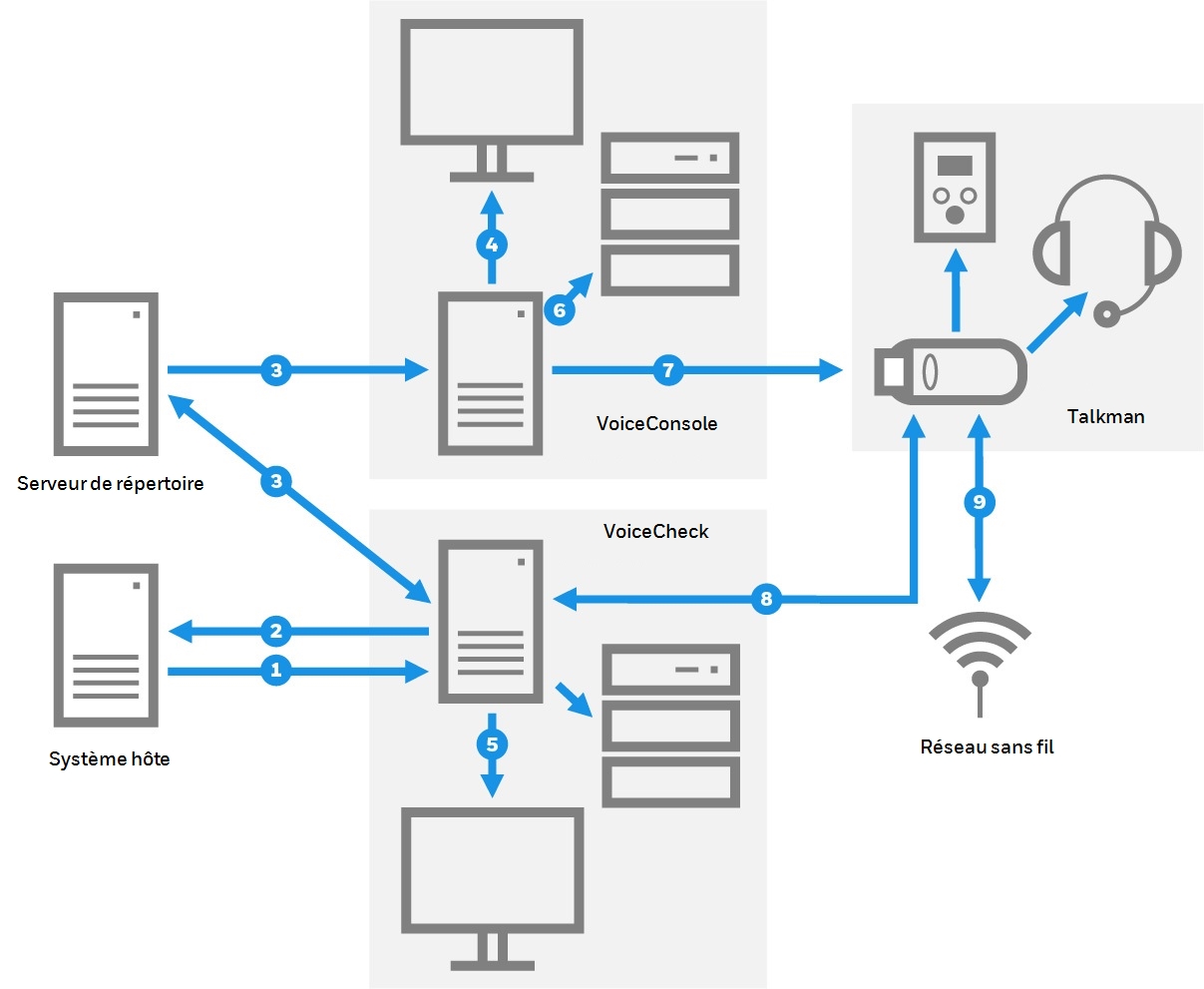

Options de sécurité de la solution d’inspection vocale

- Importation de tâche – transmission entrante de service Web entre le système hôte et VoiceCheck. Sécurisez ces données en configurant un certificat de serveur sur le serveur VoiceCheck et en utilisant une URL entrante HTTPS.

- Exportation des résultats – transmission de service Web sortante entre VoiceCheck et le système hôte. Sécurisez ces données en configurant un certificat de serveur sur le système hôte et en permettant l'authentification HTTPS dans les Paramètres des services Web pour la publication des résultats des tâches à la page Configuration du système de l'interface utilisateur VoiceCheck.

Importation des résultats– transmission de service Web entrante entre le système hôte et VoiceCheck. Sécurisez ces données en configurant un certificat de serveur sur le serveur VoiceCheck et en utilisant une URL entrante HTTPS. - Authentification de l’utilisateur – option permettant d’utiliser un serveur de répertoire existant pour authentifier les utilisateurs de VoiceConsole et VoiceCheck. Configurez cette option sur les pages de Configuration du système de VoiceConsole et/ou VoiceCheck.

- Pages Web VoiceConsole – pages de l’interface utilisateur servies entre Apache Tomcat et le navigateur client. Sécurisez les pages Web en sélectionnant l’option Enable HTTPS Support (Activer la prise en charge HTTPS) pendant l’installation de VoiceConsole et en entrant vos informations de stockage de clés de certificats dans le fichier de configuration Tomcat.

- VoiceCheckPages Web – pages de l’interface utilisateur servies entre Apache Tomcat et le navigateur client. Sécurisez les pages Web en sélectionnant l'option Enable HTTPS Support (Activer la prise en charge HTTPS) et en entrant vos informations de magasin de clés de certificats pendant l'installation de VoiceCheck.

- Base de données intégrée VoiceConsole – une connexion à distance à une base de données intégrée peut être configurée pour utiliser le chiffrement SSL (Secure Socket Layer). Sécurisez cette connexion à distance en installant un certificat et en modifiant certaines propriétés dans le fichier database.properties d’Apache Tomcat. Cette option n’est pas disponible pour les bases de données Microsoft SQL Server ou Oracle et n’est pas nécessaire pour les bases de données déployées sur la même machine physique que le serveur d’application. Voir le Guide de mise en œuvre VoiceConsole pour plus de détails.

- Communications des appareils VoiceConsole – communications sans fil sécurisées par les protocoles WEP, WPA ou WPA2, et transmission de données sécurisée par HTTPS entre les appareils Talkman et VoiceConsole. Définissez les deux options de sécurité dans Profils d’appareil dans VoiceConsole.

- VoiceCheck Communications des appareils – transmission de données sécurisée par chiffrement TLS/SSL (Transport Layer Security) entre les appareils Talkman et VoiceCheck. Installez un certificat sur votre serveur d’application VoiceCheck, puis sélectionnez cette option lors de la création d’un ensemble de tâches dans VoiceConsole.

- Authentification de réseau sans fil – option de déploiement du protocole EAP (Extensible Authentication Protocol) définissant le format des messages de données pour les communications sans fil sécurisées entre les composants de la solution Vocollect. Configurez EAP pour chaque site en effectuant les modifications appropriées, site par site, dans VoiceConsole.

Les autres communications montrées dans le graphique comportent des options de sécurité non contrôlées dans la Solution de maintenance et d'inspection à commande vocale Honeywell. La base de données VoiceCheck doit être déployée sur le même segment de réseau physique que le serveur d’application VoiceCheck pour permettre aux options de sécurité réseau câblée de protéger cette transmission de données, ainsi que les données envoyées entre VoiceConsole et sa base de données locale. L’appareil Talkman se connecte à un appareil d’affichage via HTTP et à un casque SRX3 par Bluetooth.

Chiffrement et authentification dans VoiceConsole

VoiceConsole propose différentes options pour sécuriser l'interface utilisateur, les communications réseaux et les communications des appareils. Pour assurer la sécurité de vos réseaux, Honeywell recommande l'utilisation combinée du chiffrement et d'un protocole prenant en charge des méthodes d'authentification.

- Pour sécuriser les communications du serveur Web,activez HTTPS lors de l’installation, puis obtenez et installez un certificat.

- Pour sécuriser la communication entre VoiceConsole et des appareils Talkman, activez HTTPS dans le profil de l’appareil.

- Pour authentifier la connectivité des appareils sur un réseau sans fil, activez le protocole EAP (Extensible Authentication Protocol).

- Pour sécuriser un réseau sans fil à l’aide du chiffrement, activez le protocole WEP (Wired Equivalent Privacy), WPA/PSK (Wi-Fi Protected Access) ou WPA2/PSK.

- Pour vérifier les utilisateurs en authentifiant les connexions par rapport à un service de répertoire, activez la prise en charge du protocole LDAP dans la configuration du système.

Voir le Guide de mise en œuvre VoiceConsole pour plus d’informations.

Chiffrement et authentification dans VoiceCheck

VoiceCheck propose des options de sécurisation des transmissions de données entre le serveur d’application et l’interface utilisateur, les appareils Talkman et le système hôte.

- Pour sécuriser les communications du serveur Web,obtenez et installez un certificat, puis activez HTTPS lors de l’installation.

- Pour sécuriser les communications des appareils, activez TLS/SSL dans l’ensemble de tâches.

- Pour sécuriser l’accès à un service Web SOAP ou REST sur le système hôte pour les exportations de données, activez l’authentification de base HTTPS dans la configuration du système. Le mot de passe est chiffré et stocké dans la base de données VoiceCheck.

- Pour vérifier les utilisateurs en authentifiant les connexions par rapport à un service de répertoire, activez la prise en charge du protocole LDAP dans la configuration du système.

HTTPS et TLS/SSL

Hypertext Transfer Protocol Secure (HTTPS) est un protocole de réseau utilisé pour la sécurisation des transactions Web ou par navigateur par l’intermédiaire d’un réseau non sécurisé. Toutes les connexions utilisateur HTTPS sont chiffrées au moyen de certificats numériques qui indiquent au navigateur que le chiffrement doit être utilisé pour protéger les transmissions de données.

Cette protection fonctionne uniquement si le navigateur vérifie qu’un certificat est valide et délivré par une autorité de confiance. Vous devez donc vérifier que les certificat du serveur sont correctement installés et que les navigateurs utilisés pour l'administration de VoiceConsole et VoiceCheck sont configurés pour accepter les certificats.

Transport Layer Security (TLS), souvent appelé Secure Sockets Layer (SSL), est un protocole de chiffrement qui utilise une infrastructure de clés publiques pour sécuriser les communications de données entre un serveur et un client. À l’instar de HTTPS, le protocole TLS/SSL exige l’installation d’un certificat sur le serveur et un port de réseau spécifique pour les transmissions sécurisées vers les appareils Talkman ou une base de données intégrée à distance VoiceConsole.

Si vous configurez votre implémentation pour une des options HTTPS ou SSL, vous aurez besoin des composants suivants. Voir la section Installation de certificat HTTPS pour plus d’informations.

- Utilitaire Java keytool pour créer une demande de certificat

- Un certificat signé, incluant tous les certificats intermédiaires, le cas échéant

Autorités prises en charge

Le logiciel Vocollect prend en charge les autorités signataires de certificats suivantes.

- Autorité de certification COMODO

- Cybertrust Educational CA

- DigiCert Global CA

- DigiCert High Assurance CA-3

- Autorité de certification Entrust - L1B

- EssentialSSL CA

- AC à validation de domaine GlobalSign

- AC à validation de l’organisation GlobalSign

- Autorité de certification sécurisée Go Daddy

- Microsoft Internet Authority

- Microsoft Secure Server Authority

- Autorité de certification Network Solutions

- Autorité de certification sécurisée Starfield

- Thawte SGC CA

- VeriSign Class 3 Extended Validation SSL CA

- VeriSign Class 3 Extended Validation SSL SGC CA

- VeriSign Class 3 Secure Server CA

- VeriSign Class 3 Secure Server CA – G2

- www.verisign.com/CPS Incorp.by Ref. LIABILITY LTD.(c)97 VeriSign